فهرست مطالب:

- تدارکات

- مرحله 1: (روش شماره 1) هک لمسی

- مرحله 2: (روش شماره 2) هک الگوریتمیک

- مرحله 3: (روش شماره 3) هک مبهم

- مرحله 4: هک کنید

تصویری: HACKIT: یک کیت حفظ حریم خصوصی برای پوشیدن الکسا ، گوگل و سیری: 4 مرحله

2024 نویسنده: John Day | [email protected]. آخرین اصلاح شده: 2024-01-30 08:53

آیا از شنود دستگاه های "هوشمند" خود خسته شده اید؟ سپس این جعبه ابزار نظارت و هک برای شما مناسب است!

HacKIT یک کیت حریم خصوصی پایین (با استفاده از فناوری بالا) برای طراحی مجدد ، هک و بازیابی Amazon Echo ، Google Home و Apple Siri است. دستگاه های صوتی مجهز به "پوشیدنی ها" چاپ سه بعدی و یک مدار تولید کننده صدا هستند که الگوریتم های تشخیص گفتار را مبهم و گیج می کند.

از طرح سوداگرانه به عنوان شکلی از مقاومت مدنی در برابر قدرت دهندگان در سراسر جهان برای براندازی هژمونی سرمایه داری نظارتی استفاده می کند. این یک علامت تعجب بر نظارت می گذارد و نشان می دهد که ما تا چه حد از دستگاه های "هوشمند" خود پیشی گرفته ایم.

امید من این است که این یک ابزار برای ایجاد/ایجاد/اختراع فناوری ها و آینده نگاری با محوریت انسان باشد. خوش بگذره!

تدارکات

مدل های CAD برای چاپ سه بعدی "پوشیدنی ها" و نمونه های صوتی را در اینجا بارگیری کنید.

مرحله 1: (روش شماره 1) هک لمسی

HACKIT دارای 3 روش هک برای ارائه طیف وسیعی از سازندگان است. هک لمسی یک روش کم و بدون فناوری برای خاموش کردن و سکوت الکسا است.

مواد: خاک رس نرم ، فوم لاستیکی ، پارچه مسی

نحوه استفاده: همانطور که در تصاویر بالا مشاهده می شود ، از مواد برای پوشش میکروفون دستگاه های صوتی خود استفاده کنید

نتایج: ضبط صدا خفه و بی صدا است

مرحله 2: (روش شماره 2) هک الگوریتمیک

هدف این هک تغذیه الگوریتم های تشخیص گفتار الکسا ، گوگل و سیری با داده های جعلی است تا توانایی آنها در ایجاد مشخصات کاربر هدف را مختل کند. حلقه های صوتی در صورت تکرار باعث تشخیص اشتباه اطلاعات می شوند. برخی از نمونه های صوتی شامل نویز سفید xx است

مواد: کمان ویولن و تار Adafruit Audio FX (16 مگابایت) ، 2 بلندگوی مینیاتوری ، باتری و شارژر لیپو ، سوئیچ ، فایل های صوتی ، "پوشیدنی ها" چاپ سه بعدی

نحوه استفاده:

مرحله 1: فایل های صوتی را بارگیری کرده و به صفحه کمان منتقل کنید

مرحله 2: بارگیری پرونده های CAD و چاپ سه بعدی "پوشیدنی ها"

مرحله 3: بلندگوها را لحیم کنید ، درگاه شارژ باتری را انتخاب کرده و به کمان ویولن و تار تبدیل کنید

مرحله 4: مدار را با پوشیدنی های سه بعدی مونتاژ کنید و کارتان تمام است!

نتایج: الگوریتم های تشخیص گفتار نمی توانند مشخصات کاربر شما را به طور دقیق توسعه دهند و از هویت و حریم خصوصی شما محافظت کنند

مرحله 3: (روش شماره 3) هک مبهم

روش شماره 3 انعطاف پذیری بیشتری را در خصوص ویژگی هک خود در اختیار سازندگان قرار می دهد. در حالی که هک الگوریتمیک حلقه های صوتی را پخش می کند ، هک مبهم اجازه می دهد تا از فرکانس های اولتراسونیک بالاتر از محدوده شنوایی انسان برای مبهم کردن ضبط های صوتی الکسا ، گوگل و سیری استفاده شود. برای این کار ، PCB ای را که طراحی و ساخته ام ، قرار داده ام. سازندگان همچنین می توانند کار بیورن را برای سفارشی کردن کلمات بیداری و کاهش محرک های کاذب تقویت کنند. Project Alias همچنین به کاربران امکان می دهد نویز سفید را با کلمات بیدار غیرفعال کنند.

مواد: PCB برای فرکانس های اولتراسونیک ، ATtiny45 ، تقویت کننده صوتی 2 Class-D ، Raspberry Pi (اختیاری) ، 2 بلندگوی مینیاتوری ، باتری و شارژر لیپو ، سوئیچ ، "پوشیدنی ها" چاپ سه بعدی ، کد آردوینو برای برنامه ATtiny45

نحوه استفاده (فرکانس اولتراسونیک):

مرحله 1: فایل PCB Eagle را بارگیری کرده و برای ساخت ارسال کنید

مرحله 2: کد Arduino و برنامه ATtiny45 را بارگیری کنید

مرحله 3: بارگیری فایل های CAD و چاپ سه بعدی "پوشیدنی ها"

مرحله 4: بلندگوها را لحیم کنید ، درگاه شارژ باتری را انتخاب کنید و به PCB بروید

مرحله 5: مدار را با پوشیدنی های سه بعدی مونتاژ کنید و کارتان تمام است!

نحوه استفاده (نام مستعار پروژه): به اسناد بیورن در اینجا مراجعه کنید

نتایج: میکروفون های آمازون اکو و گوگل هوم با فرکانس های نویز اولتراسونیک / سفید مبهم شده اند که از ضبط صدای بی دلیل هنگامی که کاربر به طور فعال از دستگاه خود استفاده نمی کند جلوگیری می کند. این برنامه عملکردهای یک دستیار صوتی را در اختیار کاربران قرار می دهد در حالی که از حریم خصوصی کاربران نیز محافظت می کند!

مرحله 4: هک کنید

این پروژه یکی از مواردی است که می تواند در عصر سرمایه داری نظارتی مقاومت کند و نظارت را زیر پا بگذارد. طراحان ، سازندگان و فناوران نقش اخلاقی در برچیدن و افشای جعبه سیاه نظارت دارند. امیدوارم هکرهای آینده این کار را تکرار ، اضافه ، ویرایش و توسعه دهند.

آیا طراحی سفته بازی می تواند نقش اجتماعی و احتمالاً سیاسی ایفا کند و با به کار بردن تفکر بیش از حد تخیلآمیز در موضوعاتی با مقیاس بزرگ ، نقش شاعرانه ، انتقادی و مترقی را با هم ترکیب کند؟ - همه چیز سوداگرانه: طراحی ، داستان ، و رویای اجتماعی (دان و ربی ، 2013)

توصیه شده:

روتر ایمن WIFI - حفاظت از آنتی ویروس ، بدافزار و باج افزار و حریم خصوصی: 5 مرحله

روتر ایمن WIFI - حفاظت از آنتی ویروس ، بدافزار و باج افزار و حریم خصوصی: حفاظت از نقطه پایانی کم هزینه با استفاده از RaspBerryPI 4 و منبع باز. موارد زیر را قبل از دسترسی به رایانه یا تلفن شما مسدود می کند: ویروس های مخرب RansomWare همچنین ارائه می دهد: کنترل والدین وب سایت های بزرگسالان/نفرت حریم خصوصی شما را حفظ می کند از طریق آگهی

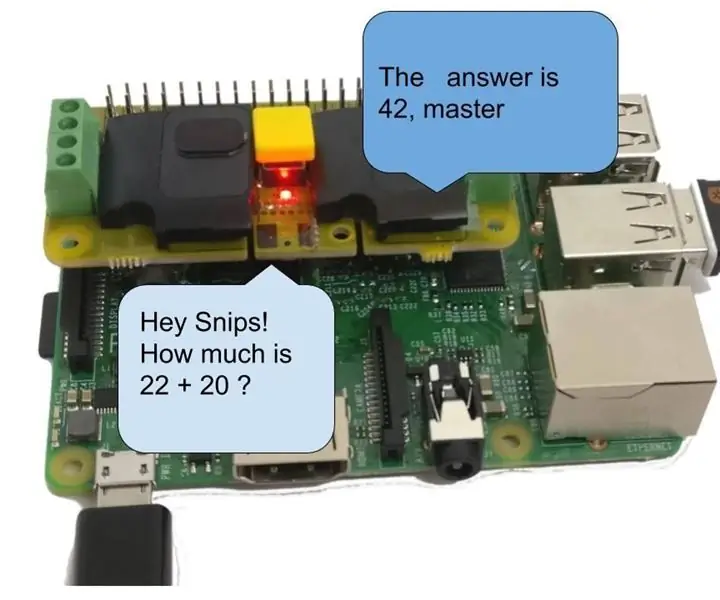

VOCAL Assistant Snips.Ai از حریم خصوصی شما محافظت می کند: 18 مرحله

VOCAL Assistant Snips.Ai از حریم خصوصی شما محافظت می کند: در ماه های گذشته ، بسیاری از دستیارهای صوتی را آزمایش کرده ام. از آن زمان به این نتیجه رسیدم که تکیه بر سرورهای متمرکز مستقر در Google و آمازون برای کارهای ساده مانند روشن کردن چراغ یا بستن پرده من ، به بیان ساده ، شامل یک

نحوه تغییر تنظیمات حریم خصوصی Google در تلفن همراه: 11 مرحله

چگونه تنظیمات حریم خصوصی Google خود را در تلفن همراه تغییر دهید: Google به طور گسترده در سراسر جهان مورد استفاده قرار می گیرد ، اما برخی از مردم متوجه نیستند که Google دارای ویژگی های بسیاری است که می تواند به داده ها یا اطلاعات شخصی شما دسترسی داشته باشد. در این آموزش به شما آموزش داده می شود که چگونه تنظیمات خود را در حساب شخصی خود تغییر دهید تا محدودیت های

Pc -Privacy - حریم خصوصی خودکار Arduino برای رایانه شما: 5 مرحله (همراه با تصاویر)

Pc -Privacy - Arduino Privacy Privacy for your Computer: مشکل: اگر با افراد دیگر زندگی می کنید یا دفتر شخصی دارید ، ممکن است با مشکل افرادی که به طور تصادفی در اتاق شما ظاهر می شوند در حالی که روی داده های محرمانه کار می کنید یا فقط برخی از آنها را دارید آشنا باشید. موارد عجیب و غریب در صفحه دوم از ساعت باز می شود

سیاست حفظ حریم خصوصی برای howwhatproduce.com

سیاست حفظ حریم خصوصی برای howwhatproduce.com