فهرست مطالب:

- تدارکات

- مرحله 1: نصب ابزارهای مورد نیاز

- مرحله 2: پشتیبان گیری و فلاش FIRMWARE

- مرحله 3: کنترل دستگاه

- مرحله 4: دسترسی اعطا شد

- مرحله 5: اتصال به روتر

تصویری: نحوه هک دستگاه Sonoff: 5 مرحله

2024 نویسنده: John Day | [email protected]. آخرین اصلاح شده: 2024-01-30 08:54

پژوهشگر جوان Prakhar Agrawal (IoT Exploits)

سخت افزار ایمن

معرفی

در این پست در مورد نحوه بارگذاری سیستم عامل سفارشی در دستگاه Sonoff و کنترل آن با استفاده از آدرس IP آن بحث خواهیم کرد

رویکرد

ما از پین های uart روی دستگاه به همراه مبدل PL2303 برای فلش سیستم عامل سفارشی (یعنی سیستم عامل Tasmota) بر روی دستگاه استفاده می کنیم و سپس از ابزار نقشه برداری شبکه (nmap) برای دریافت آدرس IP SONOFF Basic استفاده می کنیم

درباره دستگاه

یک دستگاه sonoff در اصل یک ماژول wifi ESP8266 است که با استفاده از برنامه تلفن همراه قابل کنترل است و عملکرد آن روشن/خاموش کردن رله در دستگاه sonoff است ، بنابراین می توان از آن برای هوشمندسازی هر وسیله الکترونیکی استفاده کرد (کنترل عملکرد Wi -Fi را اضافه می کند) به

تدارکات

ابزار مورد نیازEsptool از esptool برای فلش و ایجاد پشتیبان از سیستم عامل اصلی Nmap استفاده می شود. ابزار nmap برای اسکن شبکه ها و پورت ها در سراسر شبکه استفاده می شود ، رایانه شما متصل است. این ابزار برای دریافت آدرس IP SONOFF مورد استفاده قرار می گیرد. پایه ای

مرحله 1: نصب ابزارهای مورد نیاز

نصب NMAP:-

برای نصب ابزار nmap باید دستور زیر را در ترمینال خود تایپ کنید

sudo apt-get nmap نصب کنید

نصب ESPTOOL:- برای نصب esptool مطمئن شوید که python3 را در رایانه خود نصب کرده اید ، اگر python3 را نصب نکرده اید ، دستور زیر را در ترمینال خود وارد کنید

sudo apt-get python3 را نصب کنید

حالا که python3 را روی رایانه خود نصب کردید ، به پیوند زیر و فایل منبع کد tar.gz بروید و پوشه موجود در فهرست اسناد را استخراج کنید

https://github.com/espressif/esptool/releases

سپس به خط فرمان بروید و دستور زیر را وارد کنید-

cd/documents/esptool

مرحله 2: پشتیبان گیری و فلاش FIRMWARE

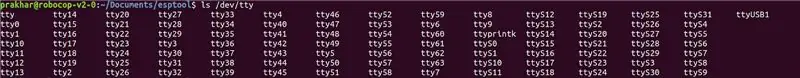

برای ایجاد پشتیبان از سیستم عامل ، ابتدا باید درگاهی را که SONOFF به آن متصل است بررسی کنید ، برای این کار در ترمینال موارد زیر را تایپ کنید:

ls/dev/tty tty/ACM (number) یا ttyUSB (number) پورت مورد نیاز است. یه جایی بهش توجه کنید

اکنون در فهرست esptool دستور زیر را تایپ کنید-

sudo./esptool.py –port/dev/ttyUSB (شماره) read_flash 0x00000 0x100000 image1M.bin

این باید پشتیبان گیری از سیستم عامل را با نام image1M.bin در فهرست esptool ایجاد کند

برای فلش کردن سیستم عامل جدید به وب سایت داده شده مراجعه کنید ، به پایین بروید و فایل sonoff.bin را بارگیری کرده و آن را در پوشه esptool که در مراحل قبل توضیح داده شد ذخیره کنید. https://github.com/arendst/Sonoff-Tasmota/release… موارد زیر را در خط فرمان تایپ کنید:

sudo./esptool.py –port/dev/ttyUSB (شماره) write_flash -fs 1MB -fm dout 0x0 sonoff.bin

مرحله 3: کنترل دستگاه

اکنون برای کنترل دستگاه باید آدرس IP دستگاهی را که برای آن از ابزار nmap استفاده می کنیم ، دریافت کنید

موارد زیر را در خط فرمان تایپ کنید:

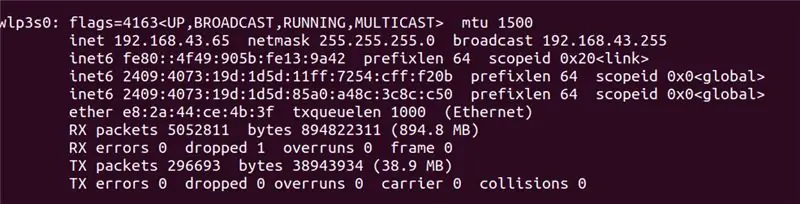

Ifconfig

به ماسک inet و ماسک خالص توجه کنید.

بیایید فرض کنیم که ورودی شما 192.168.43.65 است اکنون در خط فرمان موارد زیر را تایپ کنید:

Nmap -sn 192.16.43.0/24

توجه داشته باشید که کامپیوتر و SONOFF شما به یک شبکه متصل هستند

پس از اتمام اسکن ، می توانید آدرس IP دستگاه SONOFF و همچنین آدرس IP تمام دستگاههای متصل به آن شبکه را مشاهده کنید

مرحله 4: دسترسی اعطا شد

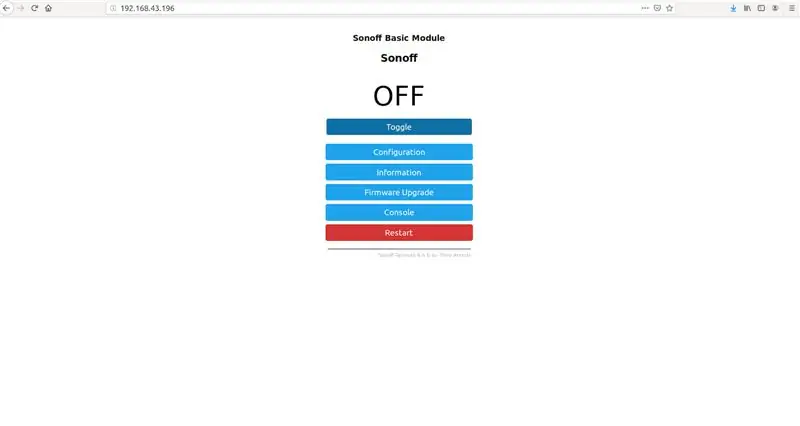

آدرس IP را در مرورگر وب خود وارد کنید تا بتوانید منوی کنترل مشابهی مانند این را دریافت کنید

استفاده کنید:

با کمک این منو می توانید به ssID و گذرواژه قربانی دسترسی پیدا کرده و حتی دسترسی وی به دستگاه را رد کنید

برای هر گونه پرسش دیگر می توانید به من در [email protected] ایمیل بزنید

توصیه شده:

سخت افزار و نرم افزار هک دستگاه های هوشمند ، Tuya و Broadlink LEDbulb ، Sonoff ، BSD33 Smart Plug: 7 مرحله

سخت افزار و نرم افزار هک دستگاه های هوشمند ، Tuya و Broadlink LEDbulb ، Sonoff ، BSD33 Smart Plug: در این دستورالعمل به شما نشان می دهم که چگونه چندین دستگاه هوشمند را با سیستم عامل خودم فلش کرده ام ، بنابراین می توانم آنها را با MQTT از طریق راه اندازی Openhab کنترل کنم. دستگاه های جدید هنگام هک کردن آنها. البته روشهای دیگر نرم افزاری برای فلش کردن سفارشی وجود دارد

دستگاه ASS (دستگاه اجتماعی ضد اجتماعی): 7 مرحله

دستگاه ASS (دستگاه اجتماعی ضد اجتماعی): بگویید شما فردی هستید که دوست دارید در اطرافیان باشید اما دوست ندارید آنها خیلی نزدیک شوند. شما همچنین مردم را خوشحال می کنید و برای نه گفتن به مردم مشکل دارید. بنابراین شما نمی دانید چگونه به آنها بگویید که عقب نشینی کنند. خوب ، وارد کنید - دستگاه ASS! Y

یک دستگاه Chromecast مانند Raspberry Pi دستگاه بسازید: 7 مرحله

Chromecast Like Raspberry Pi Device بسازید: من قبلاً Chromecast v2 دارم (نسخه دور ، USB مانند v1 است و v3 شبیه v2 است اما با G روی i و دارای آجر قدرت با درگاه اترنت روی آن) و i دوست دارم ، استفاده از آن بسیار سرگرم کننده است و راه اندازی آن آسان است ، اما … بله ، اما وجود دارد ،

دستگاه فروش دستگاه سروو آردوینو: 8 مرحله

دستگاه خودپرداز سروو آردوینو: این دستگاه خودکار دارای سه نوار اسنیکر با اندازه سرگرم کننده است و یکی را با استفاده از آردوینو اونو و سروو موتور به صورت یکجا به فروش می رساند

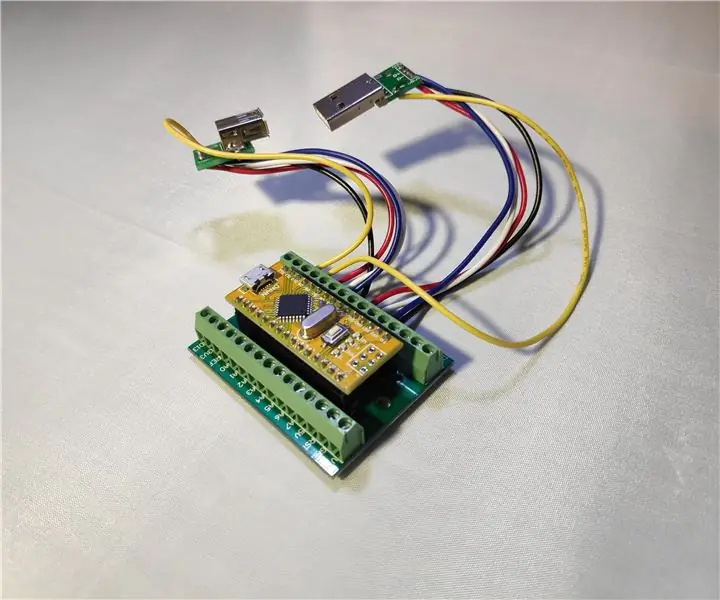

دستگاه تست دستگاه خودکار با آردوینو: 9 مرحله

دستگاه تست خودکار دستگاه با آردوینو: ممکن است چندان شبیه به نظر نرسد ، اما این احتمالاً مفیدترین چیزی است که من با آردوینو ساخته ام. این یک تستر اتوماتیک برای محصولی است که من می فروشم به نام Power Blough-R. نه تنها در وقت من صرفه جویی می کند (در حال حاضر حداقل 4 ساعت در من صرفه جویی کرده است